Cyber-Security für Kälte-Klima 4.0

Angriffsszenarien und Schutzmöglichkeiten

Cyber-Angriffe sind in aller Munde und regelmäßig auch in den Nachrichten. Angriffe auf Telekommunikationsunternehmen oder Internetdienstleister haben eine breite Wahrnehmung in Öffentlichkeit. Aber auch die Kälte- und Klimatechnik kann hier betroffen sein. Auf der DKV-Tagung 2017 in Bremen wurden aktuelle Entwicklungen bei vernetzten Maschinen – Angriffsszenarien und Möglichkeiten zum Schutz – vorgestellt.

Die Bedrohungslage

Maschinen wie Verdichter, Ventilatoren oder Pumpen, die mit dem Internet verbunden sind, können über spezielle Suchmaschinen gesucht und gefunden werden. Solche Suchmaschinen, z.B. www.shodan.io (Bild 1), liefern als Ergebnis die IP-Adresse und weitere technische Daten zu der betreffenden Anlage. Über diese Daten ist es in vielen Fällen leicht möglich, das Webinterface einer vernetzen Maschine aufzurufen. Sollten die Zugangsdaten für die Anlage nicht von den Standardwerten (z.B. „admin“ als Benutzername und „admin“ als Passwort) geändert worden sein, dann hat der Angreifer oft ein leichtes Spiel, um in die Anlage zu gelangen. Über eine spezielle Version des Betriebssystems Linux (das sog. Kali Linux) gelangt man auch leicht an Werkzeuge, um Passwörter und Zugänge zu knacken. Es ist also wichtig, Maschinen und Anlagen sicher und geschützt mit dem Internet zu vernetzen.

Um sich gegen diese Bedrohung zu schützen, sind neue Wege nötig. Die bekannten Konzepte aus dem Office-Umfeld, wie der Einsatz von Virenscanner oder Firewall, passen in einer industriellen Anlage nur bedingt. Ein großes Problem ist dabei, dass diese Schutzmaßnahmen auf regelmäßigen Softwareupdates basieren. Das ist in einem Büro typischerweise kein Problem. In einer Kälte- oder Klimainstallation ist das aber nicht immer gesichert durchführbar. So kann es zum Beispiel sein, dass für Zulassungen (UL, VDE, ATEX…) eine Checksumme der Software in den Zulassungsunterlagen eingetragen ist. Jede Änderung an der Software muss der Zulassungsbehörde angezeigt werden. Ein weiteres Problem kann sich ergeben, wenn die Maschinen weltweit eingesetzt werden. Nicht überall und immer ist gewährleistet, dass Update-Server erreichbar sind: Staaten wie China reglementieren den Internetverkehr, aber auch manche Kunden in der kritischen Infrastruktur (Krankenhäuser, Flughäfen …) erlauben keine Verbindung einer Maschine mit dem lokalen Netzwerk. Wenn dann andere Verbindungen, wie zum Beispiel Bluetooth, aktiviert bleiben, dann befinden sich Anlagen ohne aktuelle Updates aber mit Vernetzung im Feld – ein klares Sicherheitsrisiko.

Gegenmaßnahmen – Schritte für Anwender

Beim ASERCOM arbeitet eine Vielzahl von Herstellern in der Kälte- und Klimatechnik zusammen an diesem Thema. In der Arbeitsgruppe beschäftigen sich aktuell Bitzer, Carel, Carrier, Danfoss, Dorin, ebm-papst, Eliwell, Emerson, Frascold, GEA, Ingersoll Rand, Kimo, Kriwan, Tecumseh und Wurm mit diesem Thema. Neben Risikoanalysen nach der VDI/VDE-Richtlinie 2182 und dem Austausch über aktuelle gesetzliche und normative Änderungen wird dieser Arbeitskreis auch einen Leitfaden erstellen, wie Kälte-und Klimasysteme sicher vernetzt werden können. Dazu gehören unter anderem folgende Punkte:

Die Zugangsdaten (Benutzername und Passwort) müssen unbedingt nach der Inbetriebnahme geändert werden

Sichere Passwörter sollten aus Klein- und Großbuchstaben, Zahlen und Sonderzeichen bestehen und mindestens 6 – 8 Zeichen enthalten

Bluetooth sollte deaktiviert werden, wenn es nicht benutzt wird

Router und andere IT-Komponenten sollten eingeschlossen werden

Internetverbindungen (Protokolle, IP-Addressen, Ports …), die nicht benötigt werden, sollten deaktiviert werden

Verschlüsselung sollte für die Kommunikation aktiviert werden (Bluetooth, https…)

Alle Komponenten, die mit der vernetzten Maschine zusammen benutzt werden (Smartphones, Laptops, Router oder Firewalls), müssen mit aktuellen Updates versehen werden

…

Solche relativ einfach umsetzbaren Schritte sind zwingend notwendig, um Sicherheit bei der Vernetzung zu erreichen. Gleichzeitig sind auch die Hersteller von Verdichtern, Pumpen oder Ventilatoren herausgefordert, ihre Systeme schon von der Entwicklung her mit Security auszustatten.

Gegenmaßnahmen – Optionen für Hersteller

Um einen vernetzten Regler, Frequenzumrichter oder eine ähnliche Elektronikkomponente sicher ins Internet zu verbinden, können andere Wege als in der klassischen IT im Büro oder im privaten Bereich genutzt werden. Dabei werden spezielle Eigenschaften dieser Systeme ausgenutzt, die sonst nicht gegeben sind. Eine vernetzte Maschine muss beispielweise nicht 24 Stunden am Tag mit hoher Bandbreite ans Internet angeschlossen werden. Anders als beim Video-Streaming von Filmen werden nur relativ geringe Datenmengen übertragen. In den folgenden Abschnitten werden einige Möglichkeiten vorgestellt, wie Hersteller elektronische Komponenten mit „eingebauter Cyber-Security“ entwickeln können.

Sichere Verbindung

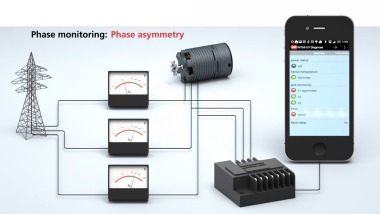

Eine Verbindung ins Netz ist vor allem dann unsicher, wenn sie in beide Richtungen, lesend und schreibend, funktioniert. Wenn ein elektronisches Gerät so konstruiert wird, dass es nur Daten ins Internet sendet aber keine Daten aus dem Internet empfangen kann, dann ist das Risiko eines Cyber-Angriffs dramatisch reduziert. Dies wurde z.B. bei den „INT69“-Diagnose-Schutzrelais von Kriwan umgesetzt: Sie senden Daten ins Internet, können aber nur lokal vor Ort umprogrammiert werden. Dadurch greifen zusätzliche Sicherheitsmaßnahmen wie eine verschlossene Tür oder ein Zaun ums Firmengelände vor Ort, die unbefugten Zugriff auf die Geräte verhindern können.

Sicherheit durch zwei Mikroprozessoren

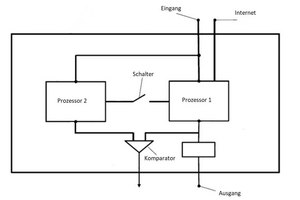

Fast alle elektronischen Komponenten wie Regler, Sensoren oder Schutzrelais sind heute mit einem Mikroprozessor digital aufgebaut. Wenn dann auch noch eine Verbindung ins Internet besteht oder über Bluetooth zu einem Smartphone vernetzt werden kann, dann kann der Mikroprozessor gehackt werden. Ein neuer Weg, um solche Komponenten abzusichern, ist in Bild 2 gezeigt.

Im Bild 2 ist beispielsweise ein Regler, ein Schutzrelais oder eine Steuerung gezeigt. An den Eingang werden Sensoren angeschlossen, ein Mikroprozessor 1 berechnet ein Ergebnis und steuert einen Ausgang an. So funktionieren die meisten elektronischen Komponenten. Wenn der Prozessor ans Internet angeschlossen werden kann, dann besteht die Gefahr, dass das Gerät gehackt wird und der ganze Kälte- oder Klimakreis geschädigt wird. Deswegen wird ein zweiter Mikroprozessor ohne Internetanschluss ins Gerät eingebaut. Er ist mit dem gleichen Eingang (Sensoren) verbunden und berechnet den gleichen Algorithmus. Sein Ergebnis wird in einem Komparator mit dem Resultat des ersten Prozessors verglichen. So kann jede Änderung am ersten Prozessor sofort erkannt werden und eine Warnung kann ausgegeben werden. Sollte es sich um ein erwünschtes Update des ersten Prozessors handeln (z.B. eine neue Softwareversion wurde aufgespielt oder der Sollpunkt des Reglers wurde gewollt verändert), dann kann die Warnung mit einem Tastendruck am Gerät quittiert werden. Der zweite Mikroprozessor übernimmt dann die neuen Werte des Ersten. Wenn es sich aber nicht um einen gewünschten Vorgang handelt, dann kann der Anwender schnell auf den erkannten Hackerangriff reagieren und beispielweise die Internetverbindung trennen und einen Notbetrieb der Anlage starten.

So ein Vorgehen wäre im Büro unmöglich. Hier werden spezielle Eigenschaften einer vernetzen Maschine ausgenutzt. Kriwan hat in den letzten Jahren insgesamt verschiedene solcher Konzepte entwickelt und arbeitet aktiv an dem Schutz von Maschinen vor Cyber-Angriffen. Unter anderen erfolgt das in Zusammenarbeit mit der Hochschule in Aalen und Mars Solutions, einem IT-Security-Dienstleister aus Göppingen. Schutz von Maschinen bedeutete lange Zeit vor allem der Schutz vor Überhitzung oder zu wenig Öl. In Zukunft wird der Schutz vor Cyber-Angriffen genauso wichtig sein.

Perspektive für die Zukunft

Die Vernetzung von Maschinen bietet große Potentiale und kann die tägliche Arbeit sehr erleichtern. Wir erleben es jeden Tag im Büro, wenn es nicht mehr nötig ist, auf der mechanischen Schreibmaschine Texte zu schreiben oder manuell Kalkulationen durchzuführen. Optimierte Wartung, leichtere Fehlersuche und energiesparende Regelung sind wichtige Vorteile der Digitalisierung von Maschinen. Auch die Energiewende wird nur gelingen können, wenn Angebots- und Nachfrageseite bei der Elektrizität besser auf einander abgestimmt werden. Diese Vorteile dürfen aber nicht leichtfertig die Tür für Cyber-Angriffe öffnen. Es ist wichtig, dass von Beginn an auf Sicherheit geachtet wird. Das betrifft sowohl den Installateur und Betreiber als auch die Hersteller von elektronischen Komponenten. Erst durch ein sorgfältiges Vorgehen bei der Vernetzung können Gefahren verhindert und Risiken minimiert werden.